Ayer se celebró en Granada una jornada centrada en uno de los temas más críticos para cualquier proyecto digital: la ciberseguridad en WordPress. El evento, organizado en el Centro de Datos de Trevenque, reunió a perfiles técnicos, agencias, desarrolladores, responsables de ecommerce y profesionales del marketing con un objetivo común: entender los riesgos reales y cómo prevenirlos.

Más allá de la teoría, las charlas se enfocaron en casos reales, métricas claras y decisiones prácticas que afectan directamente al negocio.

Una idea clave que lo resume todo

Una web hackeada es siempre más cara que una web caída.

No solo por el coste técnico, sino por el impacto en reputación, ventas, campañas publicitarias, posicionamiento en Google e incluso consecuencias legales.

Señales tempranas y ataques en curso

Uno de los mensajes más repetidos fue que el servidor siempre avisa. El problema es que muchas veces no se están mirando los avisos adecuados.

Algunos datos relevantes:

- El 51% del tráfico en internet son bots.

- Del total, un 37% corresponde a bots maliciosos.

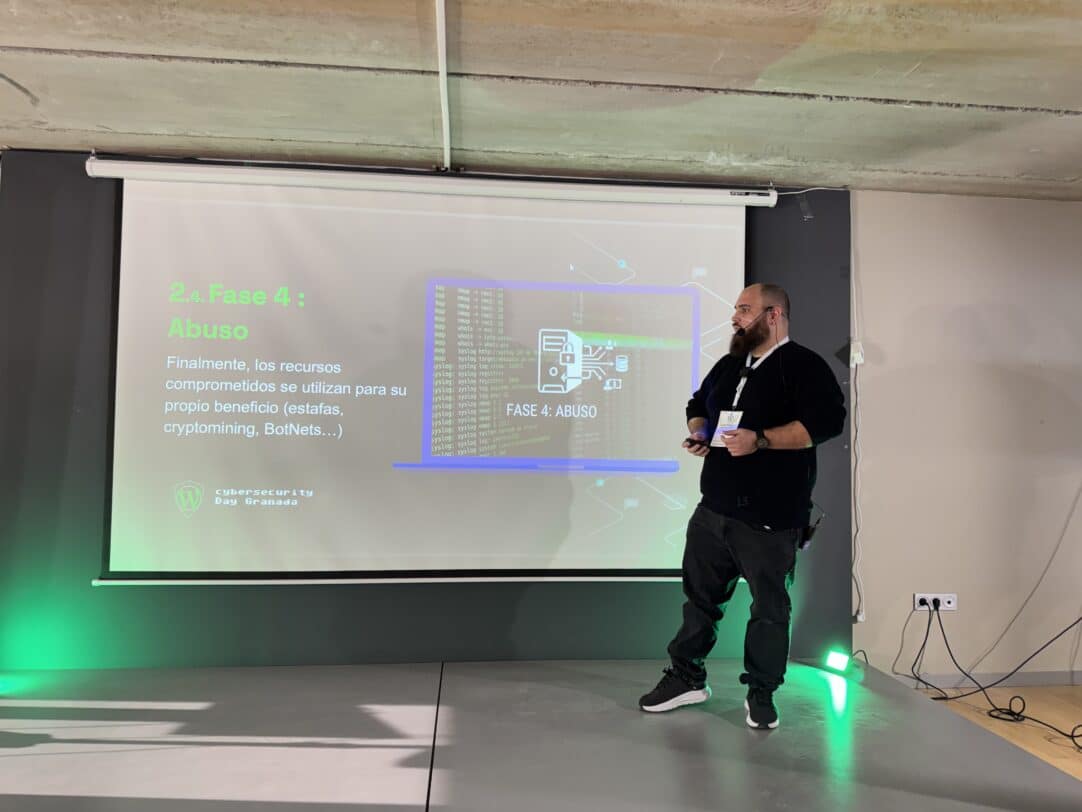

- La mayoría de ataques siguen cuatro fases claras:

- Reconocimiento

- Explotación

- Persistencia

- Abuso o monetización

Cuando se detectan síntomas visibles (redirecciones, cambios en contenidos, avisos de Google o suspensión del hosting), el ataque suele estar ya en fases avanzadas.

WordPress y los vectores de entrada más comunes

Se desmontó uno de los grandes mitos: WordPress no se hackea “porque sí”. En la mayoría de los casos, el origen está claro:

- Vulnerabilidades en código legítimo sin parchear

- Falta de mantenimiento continuo

- Credenciales débiles o comprometidas

- Código introducido manualmente sin control (“lo has metido tú”)

La seguridad no depende de un plugin milagro, sino de procesos, control y disciplina técnica.

2025: nueva regulación y nuevas responsabilidades

La jornada también puso el foco en el Cyber Resilience Act (CRA), que apunta a convertirse en el equivalente a la GDPR en materia de ciberseguridad.

Algunos conceptos clave:

- Seguridad por defecto y desde el diseño

- Gestión continua de vulnerabilidades

- SBOM (Software Bill of Materials)

- Mayor exigencia de transparencia, documentación y control

- Responsabilidades claras y posibles sanciones

El mensaje es claro: ya no vale con reaccionar cuando hay un problema. La prevención pasa a ser obligatoria.

Herramientas y buenas prácticas

Entre las recomendaciones prácticas, destacó el uso de Plugin Check Plugin como herramienta esencial para detectar problemas de seguridad en el desarrollo y mantenimiento de plugins WordPress.

Me alegra este último término ya que actualmente contribuyo a este proyecto gracias a pertenecer al equipo de Plugins.

El objetivo operativo es ambicioso, pero necesario:

cero vulnerabilidades conocidas en producción.

Ponentes y comunidad

La jornada contó con ponencias de gran nivel por parte de:

- Néstor Angulo (Head of Security en Patchstack)

- Javier Varón (Administrador de Sistemas Linux en Trevenque Group)

- Francisco Torres (Consultor WordPress y Responsable del Equipo Global de Plugins de WordPress)

- Luis Molina (Responsable de Tecnología WordPress en Trevenque Group)

- Guillermo Hidalgo (Maio Legal)

Además, fue una excelente oportunidad para reencontrarse con la comunidad WordPress y compartir impresiones con profesionales como Sacra Jáimez, Fede Padilla, Jesús Yesares, Miguel Ángel Pérez, Antonio Cantero, entre muchos otros.

Conclusión

La ciberseguridad en WordPress no es un extra ni un “ya lo veremos”. Es parte directa del negocio.

Detectar antes, mantener siempre y reducir riesgos de forma continua es la única estrategia viable para proyectos en producción.

Eventos como este ayudan a poner foco en lo importante y a tomar decisiones técnicas con impacto real.